Actualité cyberattaque, cyberwar, cyberterrorisme

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

Cela ne fait pas 3-4ans qu'on est au courant de Pegasus ?

C'est juste un leak

Le Maroc qui surveille Médiapart... ils sont toujours serviables c'est marocains ( le gouvernement, je ne veux pas généraliser )

( le gouvernement, je ne veux pas généraliser )

On a des directives européennes qui sont mises en place pour générer ce genre de données 'leakées'.

Il n'y a pas besoin que ce soit un complot mondial. C'est public !

Un exemple avec la directive de la BCE avec le DSP2. C'est l'authentification double facteur avec une appli bancaire sur smartphone. Tout le monde doit avoir cela ici.

Ce moyen de contournement c'est du scroring comportemental (IP/GPS/habitudes a utiliser l'appli/applis installés/...) fait par une boite externe. Il ne doit y avoir que 3-4 boites au monde qui sont autorisés par la BCE a faire cela. J'espère qu'elles sont fiables

Edit :

5 ans !

C'est juste un leak

Le Maroc qui surveille Médiapart... ils sont toujours serviables c'est marocains

https://www.mediapart.fr/journal/intern ... nglet=fullEn 2019 et 2020, les téléphones portables de nos journalistes Lénaïg Bredoux et Edwy Plenel ont été infectés par le logiciel espion Pegasus, actionné par des services secrets marocains. Nous déposons plainte auprès du procureur de la République de Paris.

On a des directives européennes qui sont mises en place pour générer ce genre de données 'leakées'.

Il n'y a pas besoin que ce soit un complot mondial. C'est public !

Un exemple avec la directive de la BCE avec le DSP2. C'est l'authentification double facteur avec une appli bancaire sur smartphone. Tout le monde doit avoir cela ici.

https://ec.europa.eu/commission/pressco ... MO_17_4961Les normes prévoient également des dérogations à l'authentification forte, pour éviter un trop grand bouleversement des façons de faire actuelles des consommateurs, des commerçants et des prestataires de services de paiement. L'autre raison de ces dérogations est qu'il peut exister d'autres mécanismes d'authentification tout aussi sûrs et sécurisés. Néanmoins, les prestataires de services de paiement qui voudront être exemptés de l'obligation de recourir à l'authentification forte devront d'abord appliquer des mécanismes de suivi des opérations afin d'évaluer l'ampleur du risque de fraude.

Ce moyen de contournement c'est du scroring comportemental (IP/GPS/habitudes a utiliser l'appli/applis installés/...) fait par une boite externe. Il ne doit y avoir que 3-4 boites au monde qui sont autorisés par la BCE a faire cela. J'espère qu'elles sont fiables

Edit :

https://www.lemonde.fr/pixels/article/2 ... 08996.htmlPegasus, le logiciel qui espionnait les téléphones à distance

Publié le 17 novembre 2016

5 ans !

-

moinsdewatt

- ~~+

- Messages : 14328

- Enregistré le : 14 avr. 2013, 19:41

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

https://www.msn.com/fr-fr/finance/other ... d=msedgntp« Projet Pegasus » : Amazon débranche les serveurs de l’entreprise de surveillance NSO Group

Le Monde 19 juillet 2021

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

Et pourquoi les personnes visées ont l'air de tomber des nues!

Ardoise s'efface.

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

Parce qu'elles se croient intouchables

Ignoré : pimono

- Bidibulle

- ~~+

- Messages : 12017

- Enregistré le : 06 sept. 2007, 13:38

- Localisation : Dans les volcans qui riaient très fort

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

Si chaque pays installe un logiciel espion sur le téléphone de Von Macron, il doit pas lui rester beaucoup de mémoire sur sa carte SD.

Il y a assez de tout dans le monde pour satisfaire aux besoins de l'homme, mais pas assez pour assouvir son avidité. (Gandhi)

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

Ils ont du choper plein de b.. en photo sur les téléphones des macronistes. Ils les tiennent par les c..

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

nos politiques (surtout dans les hautes sphères de décisions) sont hors sol :

personne en face pour leur rappeler la mise en place de l'ausweiss dès ce jour avec des conséquences bien plus délétères et qu'une bonne partie de la population n'a pas eu la possibilité de respecter la procédure pour le posséder (dispo des doses et des créneau depuis juin pour tous)en forçant à peine, une caricature a écrit :rendez vous compte, c'est d'un compliqué l'utilisation des téléphones sécurisés mise à notre disposition

ca capte mal, on doit faire l'effort de s'adapter à un protocole, alors qu'avec notre téléphone personnel, on peut se balancer des vidéos tictaque, des messages pariscoupe bien plus facilement.

c'est une entrave dans notre travail de tous les jours à nous qu'on vous fait pour votre bien de tous, hein

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

C'est pour ça que Weinstein a été débranché. Filmer les puissants de ce monde pour les faire chanter c'est devenu obsolète.

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

Apple, va installer dès IOS 15 des psywares qui scanneront vos photo et avertiront les institutions soit disant pour lutter contre la pedo-pronographie.

Des psywares qui vont évoluer en fonction des critères d’Apple violant l'intimité et la vie privée de milliard d'individus bien que cela soit déjà le cas mais il s'agit là, d'une société privé et avec la reconnaissance faciale c'est super.. Vive la CNIL

Des psywares qui vont évoluer en fonction des critères d’Apple violant l'intimité et la vie privée de milliard d'individus bien que cela soit déjà le cas mais il s'agit là, d'une société privé et avec la reconnaissance faciale c'est super.. Vive la CNIL

La carte n'est pas le territoire - Le monde du Ā (1945) 1er axiome de sémantique générale.

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

Est-ce qu’il va falloir supprimer les photos de ses enfants qui prenaient le bain ou se trimbalaient cu!-nu pour ne pas finir fiché ?

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

Bien entendu c'est pas pour ça, mais pour habituer l'individu de l'imiction de société dans sa vie privée. Idemavec cette vaccination général inutile, inneficace qui se transforme en un Ausweis social qui lui est bien réel. Manque plus que la puce ds le doigt.

La webphere de William Gibson : le 1er livre de SF à parler de concept de réseau, de hackers, d'avatar, de réalité virtuelle, etc ..

La carte n'est pas le territoire - Le monde du Ā (1945) 1er axiome de sémantique générale.

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

Et la jaquette de l'album Nevermind de Nirvana aussi.

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

Une faille informatique découverte sur le cloud de Microsoft, des milliers d'entreprises prévenues

AFP, le 27/08/2021

https://www.boursorama.com/actualite-ec ... 1a21612151

AFP, le 27/08/2021

https://www.boursorama.com/actualite-ec ... 1a21612151

D'après Wiz, Microsoft a en effet rapidement désactivé le système faillible, puis "informé plus de 30% des clients de Cosmos DB", le cloud concerné, qu'ils devaient changer leurs clefs d'accès.

Des sociétés comme Coca-Cola et Exxon-Mobil "utilisent Cosmos DB pour gérer des volumes de données massifs dans le monde en temps réel", mentionne Wiz. Le cloud sert à stocker des données, mais aussi à les analyser et à les traiter, des commandes aux fournisseurs aux transactions avec les consommateurs.

"Le cauchemar de tout directeur de la sécurité d'une société c'est que quelqu'un récupère ses clefs d'accès et s'en serve pour extraire des gigaoctets de données d'un coup", souligne la firme de cybersécurité.

Ces incidents "sont devenus communs ces dernières années, et c'est alarmant", ajoute-t-elle.

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

Mediapart - 31 AOÛT 2021 (article payant)

Covid : une fuite massive de résultats de tests antigéniques

article gratuit

Faut-il s’inquiéter de la fuite de 700 000 résultats de tests antigéniques ?

Covid : une fuite massive de résultats de tests antigéniques

EDIT :Plus de 700 000 résultats de tests, et les données personnelles des patients, ont été durant des mois accessibles en quelques clics en raison de failles béantes sur le site de Francetest, un logiciel transférant les données des pharmaciens

vers le fichier SI-DEP et pourtant non homologué.

article gratuit

Faut-il s’inquiéter de la fuite de 700 000 résultats de tests antigéniques ?

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

Mdr quelle bande d'amateurs

Des gens n'ont pas été payés pour mettre en place ce genre de truc ? Et encore moins avec de l'argent public j'espère

Des gens n'ont pas été payés pour mettre en place ce genre de truc ? Et encore moins avec de l'argent public j'espère

Ignoré : pimono

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

Question aux beberes du web: m.

Depuis peu, les liens que ue xooie ici, on ds keur adresse un nolbre tres long. Est-ce le codage genre mon adresse IP, lieu, heures, adresse mac, une marque de copiy-right pour un jour de faire payer ou ournir des info différente personnalisées, est-ce genre IPv6, code-barres,(5G), etc . A quoi ça sert ?

https://apnews.com/article/joe-biden-bu ... 46a6fb89be

Avez-vous le meme chiffre 18fb12993f05be13bf760946a6fb89be

Depuis peu, les liens que ue xooie ici, on ds keur adresse un nolbre tres long. Est-ce le codage genre mon adresse IP, lieu, heures, adresse mac, une marque de copiy-right pour un jour de faire payer ou ournir des info différente personnalisées, est-ce genre IPv6, code-barres,(5G), etc . A quoi ça sert ?

https://apnews.com/article/joe-biden-bu ... 46a6fb89be

Avez-vous le meme chiffre 18fb12993f05be13bf760946a6fb89be

La carte n'est pas le territoire - Le monde du Ā (1945) 1er axiome de sémantique générale.

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

Toi tu vires parano. C'est un GUID dans sa forme condensée. C'est une technique très fréquente en informatique pour garantir le caractère unique d'un item. En l'occurrence ici cela signifie qu'ils ont peur que le titre des articles ne suffisent plus à garantir l'unicité de leurs clés internes et/ou que ça améliore leur indexation interne. Bref, RAS. Tu peux passer en mode parano off. Par contre le jour ou tu verras tes informations de connexion ou personnelles apparaître dans les paramètres de l'URL là oui tu pourras commencer à t'inquiéter.

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

Merci slash33 donc vous avez encore le même chiffre que moi

Mais je penses que des apprentis sorciers en quête de pouvoir sauront quoi en faire (*)

---------------

Parano pas trop: 16**32= 2**128 combinaison, de quoi passer outre les cookies, de traiter spécifiquement l'information (puisque la 5g, IPv6 y arrive: 2**64 pour l'objet et 2**64 pour le traitement

Depuis 96, les NTIC n'ont pas été dans le sens libertaire (genre sf myst. : système partagé, déconcentré, open) mais plutôt totalitaire (Gibson ou Matrix: concentré et hiérarchique) et mes réflexions de béotien d'alors (Ia, monnaie, futur ivp6) m'avait conduit à reflechir sur un encodage, une digitalisation dr toute chose (quoi, ou, quand,.pour qui, pourquoi, de qui, quoi en faire etc... ). Le réel n'est fait que de 2**14 humains, 2**10 mots (objets), 2*10 adjectifs (caractéristiques), 2**10 verbes ('action), 2**20 instant, 2**xx stimulis /s , etc . et max 2**36 synapses pour traiter ca

Mais je penses que des apprentis sorciers en quête de pouvoir sauront quoi en faire (*)

---------------

Parano pas trop: 16**32= 2**128 combinaison, de quoi passer outre les cookies, de traiter spécifiquement l'information (puisque la 5g, IPv6 y arrive: 2**64 pour l'objet et 2**64 pour le traitement

Depuis 96, les NTIC n'ont pas été dans le sens libertaire (genre sf myst. : système partagé, déconcentré, open) mais plutôt totalitaire (Gibson ou Matrix: concentré et hiérarchique) et mes réflexions de béotien d'alors (Ia, monnaie, futur ivp6) m'avait conduit à reflechir sur un encodage, une digitalisation dr toute chose (quoi, ou, quand,.pour qui, pourquoi, de qui, quoi en faire etc... ). Le réel n'est fait que de 2**14 humains, 2**10 mots (objets), 2*10 adjectifs (caractéristiques), 2**10 verbes ('action), 2**20 instant, 2**xx stimulis /s , etc . et max 2**36 synapses pour traiter ca

La carte n'est pas le territoire - Le monde du Ā (1945) 1er axiome de sémantique générale.

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

Non, vous faites fausse route, La question est intéressante ceci dit,

Dans votre question (et dans vos notes avec la dimension des univers), vous supposez une classification exhaustive, méthodique de "tous les utilisateurs possibles" auquel cas on puisse faire correspondre un GUID à chaque genre ou espèce d'utilisateurs ainsi pre-classés,

Mais la réponse est que c'est simplement impossible (c'est même contradictoire de pré-classer "tous les utilisateurs possibles" alors que ce qu'on cherche c'est précisément à pouvoir les classer après coup) , Donc, ce qu'on fait c'est partir de l'observatio que tout utilisateur possible est différenciable, et c'est pourquoi alors on collecte des données qui réunies ensemble reflétent des traits ou circonstances de cet utilisateur unique, Mais de la à en tirer des genres ou des espèces, des catégories d'utilisateur, il y a un saut, un abîme. C'est même croire que la liberté ou la métaphysique sont des questions solubles,

Mais la seconde démarche est à l'inverse de la première. Dans la seconde on cherche une classification apres avoir collecté les données, Dans la première, il ne peut pas y avoir de correspondance entre les données collectées et les utilisateurs (dans un GUID ce qu'on fait c'est préidentifier en réalité les données dans le serveur, pas les profils "possibles" des utilisateurs !)

Le big data est "big" justement parce qu'on ramasse toutes les données possibles sur l'utilisateur, en version "brute", on ramasse tout, Et c'est après seulement qu'on fait appel à l'IA pour voir si on peut en tirer une quelconque classification,

Avec le résultat marketing qu'on connaît (qui est en fait très pauvre par rapport à la masse de données inutiles),

_____

Edit (moi aussi je fais une note,mais que je crois plus en ligne avec le problème que les votres;D) :

Si vous voulez préserver votre privacité, c'est à dire votre liberté, la solution est la même depuis toujours. Depuis que l'homme a pris conscience de la liberté et (donc) de sa privacité,

Vous êtes libre de dire "non". c'est à dire de ne pas utiliser les services qu'on vous offre, comme de ne pas vous soumettre à l'autorité (un site Web n'est pas "imposé", pas même celui-du Gouvernement)

Car c'est ça la question que vous posez en réalité; et vous n'y répondrez pas en recherchant une garantie que les services Web vous sont assujettis, C'est une fausse solution, Votre prétention implicite est un contresens avec la liberté que vous réclamez.

La seule liberté qu'on ne peut pas vous enlever est de choisir de dire "non",

À vous de voir si vous voulez rester libre. (c'est cette liberté, qui s'enseigne et qui se construit dans la politique).

Billets philophynanciers crédit-consuméristes : http://ppcc-fr.blogspot.fr/?view=mosaic

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

Source: Sputnik: Les données de plus de 1,5 milliard d'utilisateurs de Facebook auraient été vendues sur le forum des pirates au milieu d'une panne mondiale

The private personal data of 1.5 billion Facebook users is reportedly being sold on a popular hacking forum. Data contains users’ names, emails, phone numbers, locations, gender, and user ID./quote]

La carte n'est pas le territoire - Le monde du Ā (1945) 1er axiome de sémantique générale.

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

Depuis 4 j., j'ai plus accès a Twitter sur le mobile. Ca me dit"« Something went wrong, but don’t fret — let’s give it another shot. Try again ».".

Donx je passais via un VPN mais depuis hier, ca ne marche plus aussi, ni les conseils de paramétrage des cookies

Donx je passais via un VPN mais depuis hier, ca ne marche plus aussi, ni les conseils de paramétrage des cookies

Modifié en dernier par neron le 20 oct. 2021, 13:18, modifié 1 fois.

La carte n'est pas le territoire - Le monde du Ā (1945) 1er axiome de sémantique générale.

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

Pareil, mais depuis quelques semaines ça devenait très difficile d'y naviguer en anonyme (sans être connecté avec un compte). À chaque fois un prompt pour se loguer et si on annulait, ça renvoyait à la page précédente (j'ouvrais à chaque fois dans un nouvel onglet comme ça pas d'historique donc pas de retour arrière automatique possible). J'ai fini par résoudre ça en désactivant tout cookie de Twitter.

Sur mobile, la parade que j'utilise actuellement c'est la navigation en mode privé.

Sur mobile, la parade que j'utilise actuellement c'est la navigation en mode privé.

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

xxxxx

Modifié en dernier par Ramsès II le 11 nov. 2023, 16:43, modifié 1 fois.

--

ignorés : pimono, vpl, libertycom, Gaucho.

ignorés : pimono, vpl, libertycom, Gaucho.

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

Vpn, reboot, blocage de cookies, nettoyage d'historique ou mode privé ni font rien.

Ca a juste marché un temps

Ca a juste marché un temps

La carte n'est pas le territoire - Le monde du Ā (1945) 1er axiome de sémantique générale.

-

moinsdewatt

- ~~+

- Messages : 14328

- Enregistré le : 14 avr. 2013, 19:41

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

https://www.msn.com/fr-fr/lifestyle/sho ... d=msedgntpRansomware: le célèbre groupe de pirates REvil a été hacké par les autorités américaines

Gilbert KALLENBORN 23 oct 2021

Une opération conjointe et multinationale des forces de l’ordre a permis de pirater les sauvegardes des serveurs de REvil et d’en prendre le contrôle.

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

Pirater... les sauvegardes? Pour faire quoi exactement?

Mieux vaut lire l'article, parce que sinon ça fait tarte.

Mieux vaut lire l'article, parce que sinon ça fait tarte.

Donc en fait, il y a eu une première attaque et les serveurs ont été démantelés par l'alliance. Puis les pirates ont tenté de relancer le service à l'aide de sauvegardes mais celles-ci étaient piégées. Bref, les pirates n'étaient pas des experts pour eux-même. Personne ne redémarre un système compromis sans l'avoir vérifié sous toutes les coutures.L’infrastructure technique aurait été redémarrée par 0_neday et d’autres membres du gang en s’appuyant sur des sauvegardes. Mais celles-ci étaient en fait vérolées par les forces de l’ordre. Ce sabotage aurait été réalisé « par un partenaire étranger du gouvernement américain ». « Ironiquement, la tactique préférée du gang consistant à compromettre les sauvegardes s’est retournée contre eux », a commenté Oleg Skulkin, directeur adjoint forensics chez Group-IB, auprès de Reuters.

Si l’opération a pu réussir, c’est notamment grâce à la participation des forces militaires du Cyber Command. « Avant, vous ne pouviez pas pirater ces forums, et les militaires ne voulaient rien avoir à faire avec ça. Mais maintenant, on arrête de prendre de gants », avait expliqué le procureur général John Carlin auprès de Reuters en juin dernier. En effet, depuis le piratage de Colonial Pipelines et le blocage de ses oléoducs, les affaires de ransomware peuvent désormais relever de la sécurité nationale. Ce qui permet de mobiliser beaucoup plus de ressources.

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

Faille Log4j : les DSI et RSSI en pleine tempête, l'Anssi vigilante

Le 14/12/2021

https://www.lemondeinformatique.fr/actu ... 85110.html

Les informaticiens sont déjà tous au courant. Il faut dire que chez certains le téléphone ne fait que sonner. Pour les autres, je vous laisse prendre connaissance du "problème".

Quand l'ANSSI admet que "c'est grave", c'est que ça l'est vraiment.

Le 14/12/2021

https://www.lemondeinformatique.fr/actu ... 85110.html

Les informaticiens sont déjà tous au courant. Il faut dire que chez certains le téléphone ne fait que sonner. Pour les autres, je vous laisse prendre connaissance du "problème".

L'exploit Log4Shell issu de la vulnérabilité dans la librairie de journalisation Apache Log4j n'en finit pas de monter en puissance. Entre victimes de plus en plus nombreuses, multiplication des variantes d'attaques et limitations du correctif actuel, les RSSI ont de quoi se faire encore beaucoup de soucis. L'Anssi reste vigilante sur cette affaire en s'inquiétant de l'identification des systèmes touchés et sur l'historique de cette faille.

Et je ne pense pas qu'il exagère. On est probablement en face de la faille la plus importante de l'histoire.« La vulnérabilité d'exécution de code à distance d'Apache Log4j est la plus grande et la plus critique des vulnérabilités de la dernière décennie. Lorsque toutes les recherches seront terminées, nous apprendrons peut-être qu'il s'agit de la plus grande vulnérabilité de l'histoire de l'informatique moderne », a d'ailleurs glissé a son sujet Amit Yoran, CEO de Tenable.

Quand l'ANSSI admet que "c'est grave", c'est que ça l'est vraiment.

- coolfonzi

- ~~+

- Messages : 6606

- Enregistré le : 05 févr. 2009, 20:29

- Localisation : Dans une faille spatio-temporelle

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

Tout ça est super clair (nan, je déconne) mais qu'est ce que ça implique pour le quidam moyen ?slash33 a écrit : ↑15 déc. 2021, 12:49Faille Log4j : les DSI et RSSI en pleine tempête, l'Anssi vigilante

Le 14/12/2021

https://www.lemondeinformatique.fr/actu ... 85110.html

Les informaticiens sont déjà tous au courant. Il faut dire que chez certains le téléphone ne fait que sonner. Pour les autres, je vous laisse prendre connaissance du "problème".

L'exploit Log4Shell issu de la vulnérabilité dans la librairie de journalisation Apache Log4j n'en finit pas de monter en puissance. Entre victimes de plus en plus nombreuses, multiplication des variantes d'attaques et limitations du correctif actuel, les RSSI ont de quoi se faire encore beaucoup de soucis. L'Anssi reste vigilante sur cette affaire en s'inquiétant de l'identification des systèmes touchés et sur l'historique de cette faille.Et je ne pense pas qu'il exagère. On est probablement en face de la faille la plus importante de l'histoire.« La vulnérabilité d'exécution de code à distance d'Apache Log4j est la plus grande et la plus critique des vulnérabilités de la dernière décennie. Lorsque toutes les recherches seront terminées, nous apprendrons peut-être qu'il s'agit de la plus grande vulnérabilité de l'histoire de l'informatique moderne », a d'ailleurs glissé a son sujet Amit Yoran, CEO de Tenable.

Bonjour chez vous !

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

Que l'essentiel des systèmes informatiques et logiciels, y compris embarqués (et dont la maintenance est problématique), reposant sur Java, étaient attaquables facilement au plus haut niveau et sans contremesure. La faille, qui vient d'apparaître dans les outils de scan de vulnérabilités, est classée au plus haut de l'échelle CVSS 3, à savoir 10.

L'une des applications pratiques identifiées eu été l'intrusion de mineurs de bitcoins dans des systèmes volant ainsi la capacité de traitement de la machine. Cette pratique fut détectée assez récemment dans les datacenter. Les virus à rançon auraient aussi largement exploité la faille.

Les autres applications facilement imaginables sont le vol de données pure et simple.

Bref, les applications de la faille sont infinies. D'ailleurs, en voici une autre application mortelle : l'intrusion de virus et de spyware sans aucune parade autre que la détection par un antivirus efficace

Note personnelle: je me félicite d'avoir un soft écrit en C/C++ seulement dont j'ai éjecté les dépendances non sollicitées dont log4j faisait partie. Lucky me.

L'une des applications pratiques identifiées eu été l'intrusion de mineurs de bitcoins dans des systèmes volant ainsi la capacité de traitement de la machine. Cette pratique fut détectée assez récemment dans les datacenter. Les virus à rançon auraient aussi largement exploité la faille.

Les autres applications facilement imaginables sont le vol de données pure et simple.

Bref, les applications de la faille sont infinies. D'ailleurs, en voici une autre application mortelle : l'intrusion de virus et de spyware sans aucune parade autre que la détection par un antivirus efficace

Maintenant pour vous donner une idée de l'ampleur du problème: tout développeur java a ou est entrain d'utiliser Apache Log4j pour la journalisation parce que c'est le composant open source incontournable. Et tout système ancien utilisant la version 2.10 ou antérieure du composant ne peut pas être corrigé. Il est donc définitivement vulnérable en l'état. L'utilisation du composant remonte a des décennies. Je l'utilisais moi-même à mes débuts il y a presque 30 ans. Les équipements concernés se chiffrent potentiellement en milliards.Ce lundi, l'éditeur de sécurité Check Point a identifié que plus d'une soixantaine de déclinaisons de l'exploit original Log4Shell ont été disséminés et sont actuellement utilisés pour compromettre des millions de systèmes informatiques dans le monde. « A l'origine l'objectif était de faire de bourrage User Agent ou d'URI avec un codage base64 qui, une fois décodé par le système vulnérable, poussait l'hôte à télécharger un dropper malveillant à partir de l'infrastructure de l'attaquant », a expliqué Luke Richards, responsable de l'activité threat intelligence chez Vectra

Note personnelle: je me félicite d'avoir un soft écrit en C/C++ seulement dont j'ai éjecté les dépendances non sollicitées dont log4j faisait partie. Lucky me.

-

moinsdewatt

- ~~+

- Messages : 14328

- Enregistré le : 14 avr. 2013, 19:41

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

Avec le rgpd tu ne risques pas grand chose.moinsdewatt a écrit : ↑15 déc. 2021, 22:10Ma mutuelle s'est fait cyberattaquer.

https://www.letelegramme.fr/bretagne/cy ... 882815.php

Et puis si pb le CNIL ou l'UE veille au grain !

Ignoré : pimono

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

Si je comprends, ca ne touche pas la couche "unix", php, smtp, python, .. ?

Perso j'ai jamais aimé Java ou les sur-couches et en béotien je l'avais ôté de mes systèmes client ou serveur, non parceque je ne savais pas programmer avec

Perso j'ai jamais aimé Java ou les sur-couches et en béotien je l'avais ôté de mes systèmes client ou serveur, non parceque je ne savais pas programmer avec

La carte n'est pas le territoire - Le monde du Ā (1945) 1er axiome de sémantique générale.

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

La faille peut permettre l'envoi de requête interne notamment vers des ldap (mais pas que ). Donc si ton ldap a une faille ( ou le serveur qui heberge le service ldap), cela permet son exploitation depuis l'exterieur

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

xxxxx

Modifié en dernier par Ramsès II le 11 nov. 2023, 16:34, modifié 1 fois.

--

ignorés : pimono, vpl, libertycom, Gaucho.

ignorés : pimono, vpl, libertycom, Gaucho.

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

xxxxx

Modifié en dernier par Ramsès II le 11 nov. 2023, 16:35, modifié 1 fois.

--

ignorés : pimono, vpl, libertycom, Gaucho.

ignorés : pimono, vpl, libertycom, Gaucho.

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

il faut que cela soit un service type ldap au travers de l'interface jndi. Pour faire une attaque sans avoir une backdoor en interne il faut un système qui répond au lookup jndi:ldap:// genre un ldap avec une faille ( mais ca peut etre du dns, rmi, nis,... )

Enfin c'est ce que j'en ai compris, développe si c'est faux

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

xxxxx

Modifié en dernier par Ramsès II le 11 nov. 2023, 16:33, modifié 1 fois.

--

ignorés : pimono, vpl, libertycom, Gaucho.

ignorés : pimono, vpl, libertycom, Gaucho.

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

Pourquoi la cyberattaque contre le Comité international de la Croix-Rouge est inquiétante

Le 19/01/2022

https://www.ouest-france.fr/societe/cyb ... 797ef5ccae

Le 19/01/2022

https://www.ouest-france.fr/societe/cyb ... 797ef5ccae

Mercredi 19 janvier, le Comité international de la Croix-Rouge (CICR) a révélé avoir été victime d’une cyberattaque sophistiquée. Cette attaque ajoute de la catastrophe à la catastrophe. Elle concerne le vol de données de plus de 515 000 personnes déjà vulnérables, censées être « protégées » par cette organisation humanitaire internationale. Les pirates du net ne l’ont pas (encore) revendiquée.

La Croix-Rouge protège des personnes ayant fui leur pays. Cette attaque a donc pour effet « de compromettre des données personnelles et autres informations confidentielles concernant plus de 515 000 personnes particulièrement vulnérables, notamment des personnes séparées de leur famille par suite d’un conflit, d’une catastrophe ou d’une migration, des personnes portées disparues et leurs proches ainsi que des personnes détenues », indique le CICR

« Les attaquants ont volé des données sensibles via une faille sur un serveur, plus précisément sur un logiciel dont la faille est connue et qui demandait un patch (une réparation) », analyse Pascal Le Digol, expert en sécurité des postes informatiques et serveurs chez Watchguard. « Les données en question provenaient d’au moins 60 sociétés nationales de la Croix-Rouge et du Croissant-Rouge à travers le monde », précise le CICR. La société visée est basée en Suisse et mandatée par l’institution pour stocker des données.

« L’attaque n’a pas encore été revendiquée. Ce n’est pas une attaque classique par ransomware (logiciel de rançon) mais un vol en exploitant une faille », observe l’expert en cybersécurité. « Rien n’indique à ce stade que les informations compromises aient été divulguées ou rendues publiques » a précisé le CICR, jeudi 20 janvier. « Nous sommes prêts à communiquer directement et anonymement avec ceux -qui que ce soit- qui sont responsables de cette opération pour leur fournir plus d’informations sur le statut protégé des données en question », a expliqué un porte-parole du Comité international de la Croix-Rouge (CICR) à Genève jeudi.

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

Là c'est de la haute voltige.

Ces chercheurs ont trouvé comment nous identifier sur le Web grâce aux cartes graphiques de nos PC

Le 01/02/2022

https://www.msn.com/fr-fr/lifestyle/sho ... d=msedgntp

https://arxiv.org/pdf/2201.09956.pdf

Ces chercheurs ont trouvé comment nous identifier sur le Web grâce aux cartes graphiques de nos PC

Le 01/02/2022

https://www.msn.com/fr-fr/lifestyle/sho ... d=msedgntp

Le rapport de recherche:Des chercheurs ont développé une technique permettant de générer par le navigateur web des empreintes fondées sur des caractéristiques matérielles de cartes graphiques.

https://arxiv.org/pdf/2201.09956.pdf

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

C'est parce que les cartes graphiques sont devenues si rares sur le marché, en même temps que chaque constructeur de carte sort une kyrielle de modèles et déclinaisons, ce qui les rend chacune unique au monde ?

-

moinsdewatt

- ~~+

- Messages : 14328

- Enregistré le : 14 avr. 2013, 19:41

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

https://www.numerama.com/cyberguerre/85 ... acker.htmlLes sites du néo nazi Boris Le Lay mis hors ligne par un hacker

11 fevrier 2022 Numerama

Les autorités en rêvaient, un pirate solitaire l’a fait. Selon les informations de StreetPress et de Numerama, plusieurs sites du néonazi Boris Le Lay, dont Démocratie participative, ont été mis hors ligne début février 2022. Et cela, en raison de l’action d’un hacker avec lequel nous avons pu échanger. Ce dernier a saboté les espaces du militant d’extrême-droite à partir d’identifiants dérobés et a réussi à supprimer le serveur de certains sites. Des informations sensibles sur leur administrateur ont également fuité.

................................

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

Des milliers de numéros de téléphone mobiles auraient déjà été piratés dans différents pays

https://www.20minutes.fr/high-tech/3240 ... tes-france

https://www.20minutes.fr/high-tech/3240 ... tes-france

Il y a quelques années, les numéros de téléphone jetables ont été créés afin d’activer des services par SMS ou d’authentifier son identité sans avoir à donner son vrai numéro de téléphone. Mais, comme le rapporte Trend Micro, relayé par Futura Sciences, des pirates auraient réussi à infecter ces services d’activations par SMS.

Selon le leader mondial de la sécurité des données et des solutions de cybersécurité, ces hackers auraient créé un botnet leur permettant de récupérer ces numéros jetables, afin de les utiliser par la suite sur divers services d’authentification. Trend Micro cite par exemple la création de faux comptes sur les réseaux sociaux.

Hmm, pirates, marques chinoises. OK, je passe mon tour. Il faut arrêter de me prendre pour un ***.En Europe, c’est la France qui serait la plus touchée. On y aurait enregistré 5 500 infections. Et parmi les appareils les plus ciblés, on retrouve les téléphones Android des marques TE, Meizu, Huawei, Oppo ou encore HTC.

Mais il y a encore plus inquiétant. Micro Trend soupçonnerait que des pirates aient eu accès aux chaînes de fabrication de ces téléphones et y aient installé des malwares avant l’achat. Le malware Guerrilla, permettant d’analyser et récupérer à distance les SMS reçus sur un téléphone, aurait notamment été identifié.

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

Samsung : des failles cryptographiques découvertes dans plus de 100 millions de smartphones

https://www.01net.com/actualites/samsun ... 54968.html

https://www.01net.com/actualites/samsun ... 54968.html

Une mauvaise implémentation de l’espace sécurisé TrustZone permettait à un pirate de mettre la main sur toutes les clés privées générées sur l’appareil. Ce qui représente donc un risque majeur.

Avec l’arrivée du Samsung Galaxy S9 début 2018, une erreur grossière liée aux paramètres d'initialisation de l'algorithme AES-GCM s’est glissée dans l’implémentation de ce coffre-fort cryptographique. Un pirate capable de prendre le contrôle d’Android pouvait alors récupérer toutes les clés de chiffrement qui avaient été générées sur l’appareil. Cette faille n’était pas exploitable dans les modèles suivants S10, S20 et S21, où la gestion des clés de chiffrement s’appuyait sur un processus légèrement différent. Toutefois, les chercheurs ont trouvé un moyen de rétrograder le fonctionnement de ces appareils vers le processus implémenté dans le S9. Là encore, il était donc possible d’accéder à toutes les clés de chiffrement. Les chercheurs estiment que plus de 100 millions de terminaux Samsung étaient vulnérables à de telles attaques.

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

Android : un dangereux cheval de Troie bancaire découvert sur Google Play

https://www.01net.com/actualites/androi ... 54925.html

https://www.01net.com/actualites/androi ... 54925.html

Baptisé Xenomorph, ce malware a infecté plus de 50 000 utilisateurs et ciblent les établissements bancaires de quatre pays européens.

C'est plus ce que c'était android.Xenomorph est également capable d’intercepter des SMS et des notifications, ce qui peut se révéler utile pour contourner des mécanismes d’authentification forte.

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

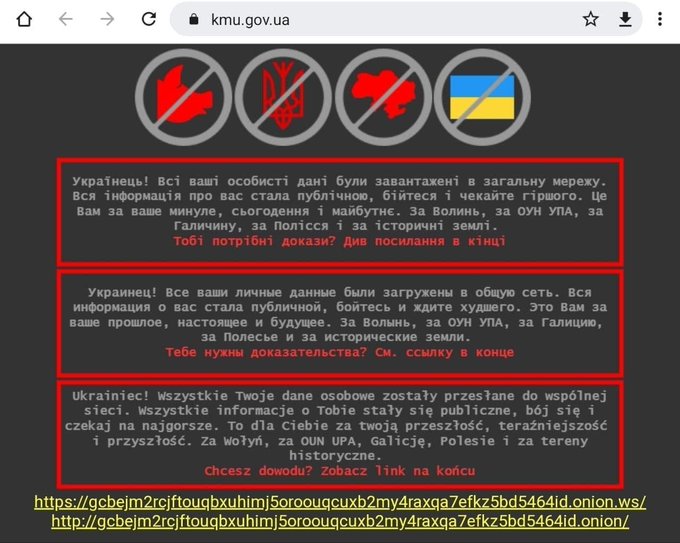

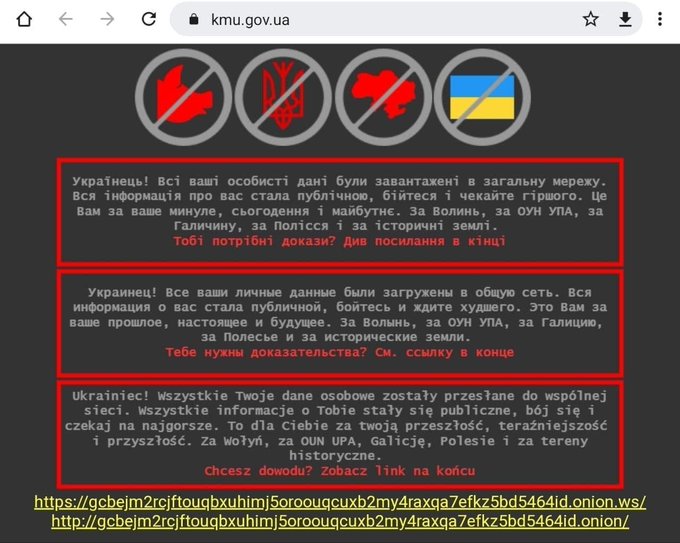

Plusieurs sites gouvernementaux ukrainiens ciblés cette nuit :

Je fais le pari que la Russie laissera tant de "plumes" en Ukraine que Poutine finira par être "écarté" du pouvoir par les générations plus jeunes de ses services sécuritaires pour négocier ce qui reste sur la table. Echéance 2023.

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

Et c'est surement rien à côté des attaques informatiques visant les centres de commandement et de communications militaires.

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

ayé, les grandes manœuvre ministérielle commencent

k@sp3rsky, l'antivirus du MESRI est sur la sellette, peut être un grand retour de l'oncle Sam pour protéger nos PC

cro$oft / C!sco ne suffisant pas en matière de fuite de données

k@sp3rsky, l'antivirus du MESRI est sur la sellette, peut être un grand retour de l'oncle Sam pour protéger nos PC

cro$oft / C!sco ne suffisant pas en matière de fuite de données

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

https://www.tomshardware.fr/les-donnees ... blackwell/

NVIDIA a récemment été victime d’une cyberattaque, prétendument orchestrée par un groupe de pirates sud-américains répondant au nom de LAPSU$. Ces derniers auraient dérobé environ 1 To de données à l’entreprise. Celles-ci contiendraient, entre autres, des informations relatives aux prochaines générations de cartes graphiques / accélérateurs NVIDIA. VideoCardz rapporte qu’une source lui a fourni des fichiers dévoilant quelques appellations. Les générations à venir s’appelleraient ainsi Ada, Hopper et Blackwell.

Re: Actualité cyberattaque, cyberwar, cyberterrorisme

Numerama: La France confirme une cyberattaque contre un satellite, qui a affecté des Français.

https://www.numerama.com/cyberguerre/87 ... ncais.html

Heureusement qu'on est les plus forts du monde...

https://www.numerama.com/cyberguerre/87 ... ncais.html

Heureusement qu'on est les plus forts du monde...

Ignoré : pimono